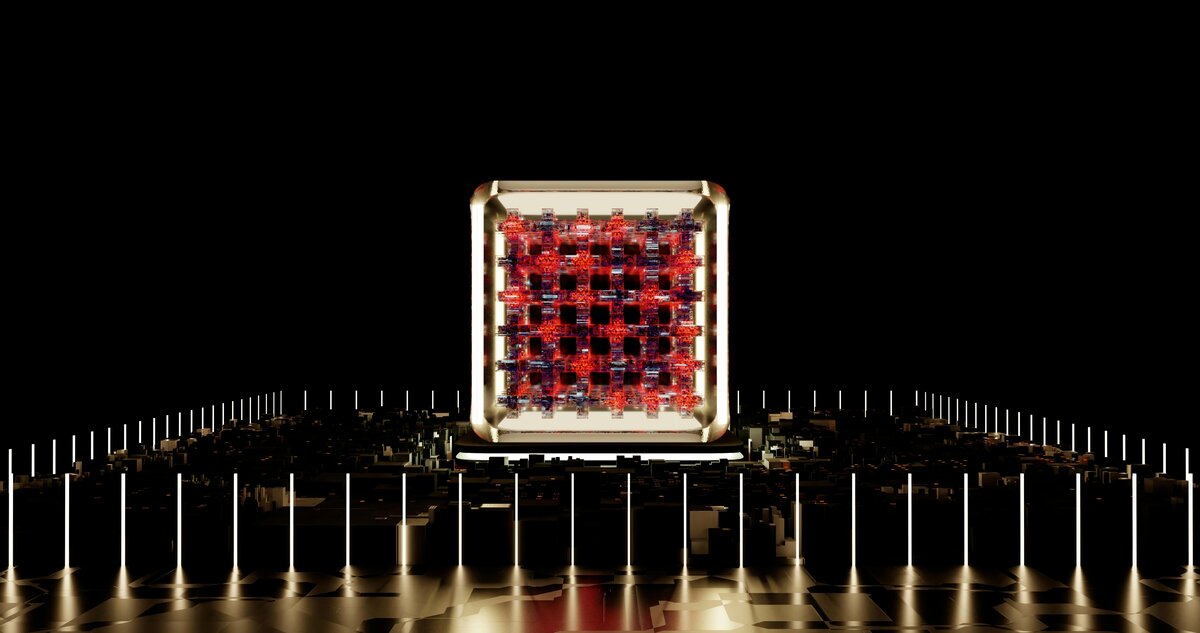

क्वांटम सुप्रीमैसी और पोस्ट-क्वांटम क्रिप्टोग्राफी का भविष्य

क्वांटम कंप्यूटिंग के युग में क्रिप्टोग्राफ़िक प्रणालियों का मूल्यांकन

पारंपरिक क्रिप्टोग्राफी पर क्वांटम का खतरा

Shor का एल्गोरिथम ट्रिविया

क्या आप जानते हैं? Shor का एल्गोरिथम बड़े अंकों को क्लासिकल कंप्यूटर से कई गुना तेजी से फैक्टर करता है, जिससे RSA-2048 को घंटों में तोड़ा जा सकता है, ना कि सदियों में!

प्रभावित प्रणालियाँ

खतरे में:

- RSA (इंटीजर फैक्टराइजेशन)

- ECC (डिस्क्रीट लॉगरिदम)

- DH की एक्सचेंज

अभी सुरक्षित:

- AES-256 (पर्याप्त कुंजी आकार के साथ)

- हैश-आधारित हस्ताक्षर

पोस्ट-क्वांटम क्रिप्टोग्राफी उम्मीदवार

NIST मानकीकरण प्रगति

| श्रेणी | प्रमुख उम्मीदवार | कुंजी आकार (लगभग) | स्थिति |

|---|---|---|---|

| लैटिस-आधारित | Kyber, Dilithium | 1-2 KB | फाइनल राउंड |

| कोड-आधारित | Classic McEliece | 1 MB+ | वैकल्पिक |

| हैश-आधारित | SPHINCS+ | 8-40 KB | फाइनल राउंड |

| मल्टीवेरिएट | Rainbow | 100-200 KB | हटा दिया गया |

कार्यान्वयन चुनौतियाँ

प्रदर्शन समझौते

- संगणनात्मक अधिकता:

कुछ संचालन के लिए RSA से 10-100 गुना धीमा

विशेष हार्डवेयर (FPGA/ASICs) की आवश्यकता हो सकती है

- कुंजी प्रबंधन:

बड़े कुंजी IoT उपकरणों पर दबाव डालते हैं

संक्रमण के दौरान हाइब्रिड दृष्टिकोण की आवश्यकता

- नए हमले के रास्ते:

साइड-चैनल कमजोरियाँ

हाइब्रिड क्वांटम-क्लासिकल हमले

क्वांटम खतरे का टाइमलाइन

क्वांटम कंप्यूटिंग माइलस्टोन

महत्वपूर्ण उपलब्धियाँ

Shor का एल्गोरिथम: 1994, 1 साल

पहला 5-क्यूबिट डिवाइस: 2000, 1 साल

क्वांटम सुप्रीमैसी का दावा: 2019, 1 साल

अनुमान

RSA-2048 को तोड़ना: 2030, 1 साल

पूर्ण PQC संक्रमण: 2035, 3 साल

अनुशंसित माइग्रेशन रणनीति

प्रणालियों को प्राथमिकता दें:

दीर्घकालिक डेटा संग्रहण पहले

महत्वपूर्ण इंफ्रास्ट्रक्चर बाद में

हाइब्रिड दृष्टिकोण:

क्लासिकल और PQC एल्गोरिथम को संयोजित करें

सुरक्षित प्रणालियों का क्रमिक चरण-बद्ध परिवर्तन

निरंतर मूल्यांकन:

क्वांटम कंप्यूटिंग की प्रगति की निगरानी करें

मानकों को समय-समय पर अपडेट करें